الـواحــة الطلابيــة للجـامعــة الوطنيــة الخـاصــة

Student Oasis of Al-Wataniya Private University

عنوان المقالة : الامن السيبراني وتحدياته في سوريا

مقالة طلابية مرجعية - كلية الهندسة (المعلوماتية)

الأستاذ المشرف

د.أحمد كردي

اعداد الطالبة

منار غسان القاسمي

الملخص:

تتناول هذه الدراسة، أهمية الأمن السيبراني في مواجهة التهديدات الرقمية الحديثة. وتعرض الدراسة تعريف الأمن السيبراني وأهدافه، وتوضح الفرق بينه وبين أمن المعلومات، كما تستعرض أنواع الهجمات السيبرانية وطرق الاختراق الأخلاقي وغير الأخلاقي. وتشمل الدراسة أهم خوارزميات وتقنيات الأمن السيبراني وتطبيقاتها العملية، مثل الذكاء الاصطناعي، التشفير، البلوكتشين، والأمن السحابي. كما تحلل الدراسة الوضع السيبراني في سوريا، موضحة التحديات الناتجة عن النزاع، دور الجهات الرسمية، وتفاعل النشطاء الرقمي. وتنتهي الدراسة بتقديم مجموعة من المقترحات لتعزيز الأمن السيبراني في سوريا، تشمل التوعية الرقمية، تحديث التشريعات، وتعزيز التعاون بين المؤسسات.

الكلمات المفتاحية:

الأمن السيبراني / سوريا / التهديدات الرقمية/ حماية البيانات/ الهجمات السيبرانية/ التشفير/ الذكاء الاصطناعي في الأمن السيبراني/ خوارزميات الأمن السيبراني/ الجرائم الإلكترونية/ الفضاء الرقمي في سوريا

مقدمة:

شهدت تقنيات إنترنت الأشياء توسعًا ملحوظًا في العديد من المجالات، مما أدى إلى توليد كميات ضخمة من البيانات وزيادة الاعتماد على الأنظمة الرقمية. وفي ضوء هذا التطور، أصبحت حماية المعلومات والبنية التحتية الرقمية ضرورة ملحّة لمواجهة التهديدات الأمنية المتصاعدة وضمان خصوصية المستخدمين.

لا يقتصر تأثير التقدم التكنولوجي على الجوانب التقنية فقط، بل يمتد ليشمل الأبعاد الاجتماعية والاقتصادية والثقافية، حيث أسهم في تعزيز التواصل عبر الحدود، وزيادة الإنتاجية، وتحسين العمليات التجارية، وتوسيع فرص العمل، مما انعكس إيجابًا على جودة الحياة.[1]

في هذا السياق، يبرز الأمن السيبراني بوصفه أحد أكثر مجالات التكنولوجيا أهمية، إذ يتم تطويره ضمن خطط استراتيجية على المستويين الوطني والإقليمي، نظرًا لدوره الحيوي في حماية المصالح الوطنية، بما في ذلك البنية التحتية والأمن العام وخصوصية الأفراد. وتزداد أهمية هذه الخطط في الدول التي تمر بظروف استثنائية، حيث تُستثمر موارد كبيرة في تطوير قدراتها السيبرانية لضمان استدامة الخدمات الرقمية، وحماية المواطنين من التهديدات المتزايدة.[2]

1-تعريف الأمن السيبراني:

يُعرّف الأمن السيبراني بأنه مجموعة من الإجراءات والظروف الهادفة إلى تعزيز سلامة أنظمة إدارة المعلومات والبنية التحتية، من خلال تنظيم الموارد والموظفين والعمليات لمنع، واكتشاف، وعزل، ومعالجة التهديدات التي قد تؤثر على استمرارية وأمان بيئة تكنولوجيا المعلومات. ويشمل هذا المفهوم نطاقًا واسعًا من الأنشطة الظاهرة وغير المرئية، ويُنتقد أحيانًا لعدم تقديمه بشكل شامل في الأدبيات، مما يؤدي إلى سوء فهمه وتطبيقه في ممارسات إدارة المعلومات المعاصرة.[3]

الشكل (1): الأمن السيبراني

2- أهداف الأمن السيبراني:

تتمثل أهداف للأمن السيبراني في جوانب عدة رئيســة تهدف إلى تعزيز الحماية الرقمية، ومنها حماية الأفراد والمنظمات والأنظمة من التهديدات الرقمية، وضمان سرية وسلامة وتوافر المعلومات. كما يسعى إلى منع الجرائم الإلكترونية، وتأمين البيانات والبنى التحتية الحيوية، ودعم بيئة رقمية آمنة. يستخدم تقنيات حديثة كالتعلم الآلي والذكاء الاصطناعي للكشف عن التهديدات وتعزيز فعالية الحماية.[4]

3-الفرق بين أمن المعلومات والأمن السيبراني:

أمن المعلومات هو مجال يعنى بحماية المعلومات سواء كانت مخزنة بشكل تقليدي أو إلكتروني، وتهدف إلى الحفاظ على سرية البيانات، نزاهتها، وتوافرها للمستخدمين المصرح لهم. بالإضافة إلى ذلك، يشمل حماية المعلومات ضد الوصول غير المصرح به أو الكشف أو التعديل أو التدمير.

من جهة أخرى، الأمن السيبراني هو مجال يهتم بحماية الفضاء الإلكتروني، بما في ذلك الشبكات الإلكترونية والأنظمة المترابطة، مع التركيز على التقنيات والسياسات والإجراءات التي تهدف إلى تأمين البيانات والمعلومات المتداولة في البيئة الرقمية. يتضمن أيضًا حماية الأجهزة والتطبيقات من الهجمات الإلكترونية.

على الرغم من التشابه بين المصطلحين، حيث يركز كل منهما على حماية المعلومات، إلا أن الأمن السيبراني يتميز بتركيزه على التهديدات والمخاطر التي تواجه الأنظمة الإلكترونية والإنترنت بشكل خاص. في حين أن أمن المعلومات قد يشمل أيضاً حماية المعلومات غير الرقمية.[5]

الشكل (2): الفرق بين أمن المعلومات والأمن السيبراني

4- أنواع هجمات الأمن السيبراني:

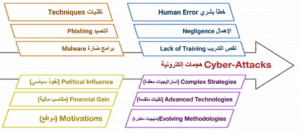

الهجمات السيبرانية تمثل مجموعة من الأعمال الخبيثة التي تستهدف النظم الرقمية والشبكات بهدف تحقيق أهداف محددة، مثل السرقة المالية، التأثير السياسي، أو الوصول إلى بيانات حساسة.

الشكل (3): ديناميكية الهجمات السيبرانية

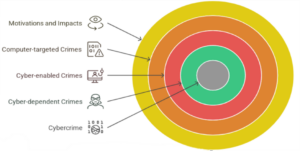

- يمكن تصنيف الجرائم السيبرانية إلى ثلاث أنواع رئيسية:

- الجرائم المعتمدة على الحاسوب :(Cyber-dependent crimes) وهي الهجمات التي لا يمكن تنفيذها إلا باستخدام الحواسيب أو الشبكات، مثل الاختراق، نشر البرمجيات الخبيثة، وهجمات الحرمان من الخدمة (DoS: Denial of Service). غالبًا ما تستهدف هذه الجرائم المعلومات الحساسة أو تعطيل العمليات بغرض الابتزاز المالي.

- الجرائم الممكنة عبر الإنترنت :(Cyber-enabled crimes) تستخدم الإنترنت لتسهيل أنشطة إجرامية كانت موجودة سابقًا في العالم الواقعي، مثل الاحتيال، سرقة الهوية، والاتجار بالبشر. على سبيل المثال، الاحتيال عبر البريد الإلكتروني أو منصات التجارة الإلكترونية.

- الجرائم المستهدفة للحاسوب :(Computer-targeted crimes) تركّز على استهداف أنظمة الحاسوب والشبكات مباشرة، مثل خروقات البيـانات وهجمـات DDos (Distributed Denial of Service) قد يكون الدافع وراء هذه الهجمات سياسيًا أو أيديولوجيًا، أو لرغبة في الإضرار بسمعة منظمة أو فرد.

تلعب الأخطاء البشرية دورًا كبيرًا في نجاح هذه الهجمات، حيث أن ضعف الوعي الأمني وسوء ممارسات المستخدمين مثل كلمات المرور الضعيفة وسوء التعرف على رسائل التصيّد، يزيد من قابلية الأنظمة للاستغلال. كما أن تطور التكنولوجيا يعزز من قدرة المهاجمين على استخدام أساليب أكثر تعقيدًا، بما في ذلك الذكاء الاصطناعي والتعلم الآلي، لتجاوز الدفاعات التقليدية[6].

الشكل (4): التسلسل الهرمي للجرائم الإلكترونية

5-الاختراق في سياق الأمن السيبراني:

الاختراق بشكل عام هو محاولة الوصول إلى أنظمة أو شبكات بهدف التعرف على نقاط الضعف فيها، سواء كانت لأغراض إيجابية أو سلبية في هذا السياق، ظهر نوعين للاختراق:

1.5. الاختراق الأخلاقي (Ethical hacking): هو ممارسة يقوم بها مختصون يعرفون باسم “الهاكرز البيض” (White Hat Hackers) بهدف حماية الأنظمة وتأمين البيانات الحساسة. يعتمد الاختراق الأخلاقي على استخدام نفس الأدوات والتقنيات التي يستخدمها الهاكرز التقليديون، لكن بعد الحصول على إذن رسمي من الجهة المستهدفة، ويهدف إلى اكتشاف الثغرات الأمنية وتقديم توصيات لمعالجتها قبل أن يستغلها أصحاب النوايا السيئة. يشمل الاختراق الأخلاقي عدة مراحل، منها جمع المعلومات، مسح النظام، اختبار الوصول، والتأكد من معالجة الثغرات، مما يعزز قدرة المؤسسات على الدفاع عن نفسها ضد الهجمات الإلكترونية. [7]

الشكل (5): عملية الاختراق الأخلاقية

2.5. الاختراق غير أخلاقي (Unethical hacking):

يُعرَّف الاختراق غير الأخلاقي بأنه استغلال للثغرات التقنية أو السلوكيات البشرية بهدف تحقيق أغراض ضارة، مثل سرقة البيانات أو إلحاق الضرر بالأنظمة. ويعتمد هذا النوع من الاختراق غالبًا على أساليب الهندسة الاجتماعية التي تقوم على خداع المستخدمين للحصول على صلاحيات غير مشروعة. كما يشمل تنفيذ هجمات مادية، كالدخول غير القانوني إلى المواقع الحساسة أو سرقة الأجهزة التي تحتوي على بيانات مهمة. ويُعد الاختراق غير الأخلاقي تهديدًا مباشرًا لأمن المعلومات لما ينطوي عليه من نوايا خبيثة وانتهاكات صريحة للخصوصية والقوانين. [8]

6-بعض خوارزميات الأمن السيبراني:

تُسهم خوارزميات وتقنيات الأمن السيبراني في حماية الأنظمة الرقمية والشبكات من الهجمات والتهديدات الإلكترونية المتزايدة. تشمل أهم هذه الخوارزميات والتقنيات:

- الذكاء الاصطناعي والتعلم الآلي :(AI & ML) تُستخدم للكشف التلقائي عن التهديدات وتحليل الأنماط غير الاعتيادية في الشبكات، مما يساعد على التعرف على الهجمات الإلكترونية بشكل أسرع وأكثر دقة.

- التشفير من النهاية إلى النهاية: يضمن حماية البيانات أثناء نقلها بين الأطراف المختلفة، ويحول دون الوصول غير المصرح به إلى المعلومات الحساسة.

- البلوكتشين: يوفر سجلات غير قابلة للتغيير، مما يمنع الاحتيال ويؤمن المعاملات الرقمية.

- المصادقة متعددة العوامل :(MFA) تضيف طبقات حماية إضافية للتحقق من هوية المستخدمين ومنع الوصول غير المصرح به.

- البنى الخالية من الثقة :(Zero Trust) تعتمد على التحقق المستمر من جميع الأجهزة والمستخدمين داخل الشبكة، مما يقلل من مخاطر الهجمات الداخلية.

- الأمن السحابي: يحمي البيانات والتطبيقات المخزنة على بيئات الحوسبة السحابية، ويعزز مرونة واستمرارية الخدمات.

- اكتشاف التهديدات المعتمد على الذكاء الاصطناعي: يراقب الشبكات باستمرار لرصد السلوكيات غير الطبيعية والهجمات المحتملة قبل حدوثها [9].

الشكل (6): خورازميات الأمن السيبراني

7-تطبيقات الأمن السيبراني:

تُعد تطبيقات الأمن السيبراني عنصرًا مهماً في حماية الأنظمة المالية في البيئة الرقمية الحديثة، حيث تعتمد المؤسسات على منظومة متكاملة من الحلول التقنية لتعزيز سرية البيانات وسلامتها وتوافرها. ومن أبرز هذه التطبيقات استخدام تقنيات الذكاء الاصطناعي والتعلم الآلي لتحليل كميات ضخمة من البيانات واكتشاف الأنماط غير الاعتيادية التي قد تشير إلى عمليات احتيال أو اختراق، مما يتيح الاستجابة الفورية وتقليل الأضرار المحتملة. كما يشكل التشفير المتقدم وسيلة أساسية لحماية المعلومات الحساسة أثناء نقلها عبر الشبكات أو تخزينها في الخوادم السحابية، في حين توفر المصادقة متعددة العوامل طبقة أمان إضافية تحدّ من مخاطر الوصول غير المصرح به. ويُعد نموذج “انعدام الثقة” (Zero Trust) من الاتجاهات الحديثة التي تقوم على التحقق المستمر من هوية المستخدمين والأجهزة داخل الشبكة دون افتراض الثقة المسبقة. كذلك تُستخدم تقنية البلوك تشين لتعزيز شفافية المعاملات المالية ومنع التلاعب بها من خلال سجلات رقمية غير قابلة للتعديل. إن تكامل هذه التطبيقات ضمن إطار أمني شامل يعزز قدرة المؤسسات المالية على مواجهة التهديدات السيبرانية المتطورة والحفاظ على استقرار النظام المالي في ظل التحول الرقمي المتسارع. [10]

8-الوضع السيبراني في سوريا:

.8.1المجال السيبراني كساحة تفاعل تقني:

شهدت سوريا خلال السنوات الماضية توسعًا ملحوظًا في استخدام الإنترنت ومنصّات التواصل، ما جعل الفضاء الرقمي مساحة مؤثرة للتفاعل ونقل المعلومات. ومع تزايد الاعتماد على الوسائط الرقمية منذ عام 2011، برزت الشبكات الاجتماعية كأدوات أساسية لمشاركة المحتوى وتوثيق الأحداث والتعبير عن الآراء العامة. وأسهم هذا الانتشار في تعزيز مشاركة الأفراد في المجال الرقمي، ووفّر لهم وسيلة للتواصل والمتابعة رغم التحديات المرتبطة بالوضع العام في البلاد. ونتيجة لذلك، أصبح الفضاء السيبراني بيئة ديناميكية تعكس التغيّرات التقنية والاجتماعية وتُظهر دور التكنولوجيا في تشكيل أنماط التفاعل والمشاركة داخل المجتمع.

.8.2تطور الوصول إلى الإنترنت ومفارقة الانفتاح:

بدأ الوصول إلى الإنترنت في سوريا عام 1997، وتوسّع استخدامه تدريجيًا مع إتاحة منصات التواصل الاجتماعي لاحقًا، مما زاد من مشاركة الأفراد في الفضاء الرقمي. ارتفعت نسبة مستخدمي الإنترنت من نحو 5% عام 2005 إلى أكثر من 20% عام 2012، وهو ما يعكس نموًا واضحًا في الاعتماد على التقنية، ورغم هذا التطور، واجهت البنية التحتية للإنترنت عدة تحديات تقنية واقتصادية أثرت على جودة الخدمة، إضافةً إلى اعتبارات تنظيمية ارتبطت بالواقع العام في ذلك الوقت. ومع ذلك، ساهم انتشار الإنترنت في تعزيز التواصل وتسهيل الوصول إلى المعلومات داخل المجتمع.

ومع استمرار النمو الرقمي، تشير أحدث التقديرات لعام 2025 إلى وصول عدد مستخدمي الإنترنت في سوريا إلى نحو 9.01 مليون مستخدم، بنسبة انتشار تبلغ حوالي 35.8% من إجمالي السكان، وهو ما يعكس توسعًا تدريجيًا رغم التحديات التقنية والاقتصادية والبنيوية.

.8.3 البنية التحتية للرقابة والتحكم:

عملت الجهات الرسمية خلال السنوات الماضية على بناء منظومة مراقبة سيبرانية متطورة، اعتمدت على دمج أدوات تقنية متقدمة لمتابعة النشاط الرقمي وتحليل حركة البيانات. وشمل ذلك استخدام أنظمة رصد متخصصة قادرة على مراقبة الاتصالات عبر الإنترنت، إضافةً إلى توظيف فرق تقنية مدرَّبة لإدارة عمليات التتبع الإلكتروني ومتابعة الأنشطة التي تُصنَّف ضمن نطاق الاهتمام الأمني. كما رافق ذلك إصدار تشريعات تنظّم الاستخدام الرقمي وتحدّد الضوابط المتعلقة بالنشر والتواصل، ما جعل الرقابة جزءًا أساسيًا من إدارة البيئة الرقمية في البلاد.

.8.4الجهات الرسمية المسيطرة على الفضاء السيبراني:

يُدار الفضاء السيبراني في سوريا عبر مجموعة من الجهات الرسمية التي تتكامل مهامها في التنظيم والتشغيل والمتابعة، وتشمل:

- وزارة الاتصالات وتقنية المعلومات: مسؤولة عن وضع السياسات والتنظيم العام لقطاع الاتصالات والبنية الرقمية.

- شركات الاتصالات المحلية: تدير وتشغّل شبكات الإنترنت والهاتف، وتُعد جزءًا أساسيًا من البنية التحتية لنقل البيانات.

- الجهات المختصة بالشؤون الأمنية: تتابع تطبيق القوانين المرتبطة باستخدام الشبكات الرقمية ضمن إطارها الرقابي.

.8.5 النشطاء والمرونة الرقمية:

رغم الضغوط الأمنية، أظهر النشطاء السوريون قدرة عالية على التكيّف في المجال السيبراني، مستفيدين من تقنيات البث المباشر، التشفير، والشبكات البديلة (مثل الأقمار الصناعية). تضمنت الدراسة مقابلات مع نشطاء وخبراء في تكنولوجيا المعلومات والاتصالات، كشفوا عن أساليبهم في مقاومة الرقابة وتحقيق تأثير رقمي فاعل رغم التهديدات.

.8.6الأمن السيبراني في سياق استبدادي:

تُظهر التجربة السورية أن الأمن السيبراني يرتبط ببيئة تنظيمية معقدة تتداخل فيها الأبعاد التقنية مع الأطر القانونية التي تحكم استخدام الفضاء الرقمي. فبينما تعتمد الجهات الرسمية على أدوات وإجراءات تهدف إلى تنظيم المحتوى وضبط الاستخدام، يبقى المجال الرقمي مساحة تتيح للأفراد التعبير والتفاعل ونقل المعرفة بمرونة أكبر مقارنة بالوسائل التقليدية. هذا التداخل بين الضبط المؤسسي من جهة، والانفتاح الذي توفّره التقنيات الحديثة من جهة أخرى، يخلق حالة من التوازن المتغير باستمرار داخل الفضاء السيبراني..[11]

9-تحديات الأمن السيبراني في سوريا:

في سياق حرب المعلومات المرتبطة بالنزاع السوري، ظهرت تحديات سيبرانية عدة:

- هجمات إلكترونية استهدفت أنظمة الكمبيوتر الخاصة بأطراف بهدف سرقة معلومات سرية مثل الخطط والاتصالات.

- استغلال الثغرات الأمنية لشل قدرات الخصم وتحقيق تفوق معلوماتي.

- التجسس الإلكتروني عبر اختراق الأنظمة للحصول على معلومات استراتيجية عن تحركات العدو والأهداف.

- استخدام الهجمات كأداة نفسية ضمن حرب المعلومات لتقويض الثقة وزيادة الضغط.

- الاستجابات الدولية شملت مبادرات لتعزيز الأمن السيبراني وكشف الهجمات والتصدي لها.

- تعكس هذه التحديات أهمية الأمن السيبراني في التحديات الحديثة، وضرورة تطوير آليات حماية فعالة في ظل تصاعد التهديدات الرقمية.[12]

الشكل (8): تحديات الأمن السيبراني في سوريا

10-إقترحات لتعزيز الأمن السيبراني في سوريا:

نظرًا لتشابه التحديات الرقمية في سوريا مع ما تواجهه الدول النامية، يمكن الاستفادة من التجارب الدولية لصياغة حلول فعالة. وتشير الدراسات إلى أن ضعف الوعي الرقمي وغياب السياسات التوعوية يمثلان خطرًا كبيرًا، خاصة في المجتمعات الريفية وبين الشباب. بناءً على ذلك، يُقترح:

- إطلاق حملات توعية وطنية بمحتوى بصري وتفاعلي مناسب للمجتمع المحلي.

- إدراج مفاهيم الأمن السيبراني في المناهج المدرسية والجامعية، خصوصًا للفئة العمرية 13–30 سنة.

- تطوير تطبيقات وألعاب تعليمية تبسّط مفاهيم الأمان الرقمي بأسلوب ممتع.

- تنظيم ورش تدريبية مجانية في المناطق الريفية لرفع الوعي الرقمي.

- تحديث القوانين المتعلقة بالجرائم الإلكترونية بما يواكب التطورات الرقمية.

- تعزيز التعاون بين الحكومة والجامعات والمنظمات لتنفيذ ومتابعة المبادرات السيبرانية.

- تمثّل هذه التوصيات إطارًا عمليًا يمكن تكييفه مع الواقع السوري لبناء بيئة رقمية آمنة ومستدامة.[13]

11- الخاتمة:

يعد الأمن السيبراني ركيزة أساسية لحماية الأفراد والمجتمعات والدول في ظل الاعتماد المتزايد على الإنترنت والتقنيات الذكية. وتظهر الحالة السورية تعقيدًا فريدًا نتيجة الظروف السياسية والأمنية، مما يزيد من أهمية الاستثمار في رفع الوعي الرقمي، تحديث السياسات، وبناء شراكات مؤسسية فعّالة. ويظل تطوير بيئة رقمية آمنة ومتطورة ضرورة استراتيجية تتطلب تبني حلول تقنية متقدمة واحترام حقوق الأفراد وتعزيز المشاركة المجتمعية.

Conclusion:

Cybersecurity is an essential pillar for the protection of individuals, communities and countries in light of the increasing dependence on the internet and smart technologies. The Syrian situation shows a unique complexity as a result of political and security conditions, which increases the importance of investing in raising digital awareness, updating policies, and building effective institutional partnerships. The development of a secure and sophisticated digital environment remains a strategic necessity that requires the adoption of advanced technical solutions, respect for the rights of individuals and enhancing community participation.

المراجع:

1_ Sun, P., Wan, Y., Wu, Z., Fang, Z., & Li, Q. (2025). A survey on privacy and security issues in IoT-based environments: Technologies, protection measures and future directions. Computers & Security, 148, 104097.

2_ AlDaajeh, S., & Alrabaee, S. (2024). Strategic cybersecurity. Computers & Security, 141, 103845.

3_ Schiliro, F. (2023). Towards a contemporary definition of cybersecurity. arXiv preprint arXiv:2302.02274.

4_Admass, Wasyihun Sema, Yirga Yayeh Munaye, and Abebe Abeshu Diro. “Cyber security: State of the art, challenges and future directions.” Cyber Security and Applications 2 (2024): 100031.

5_ Alexei, L. A., & Alexei, A. (2022). The difference between cyber security vs information security. Journal of Engineering Science, (4), 72-83.

6- Godase, V. (2025). Navigating the digital battlefield: An in-depth analysis of cyber-attacks and cybercrime. International Journal of Data Science, Bioinformatics and Cyber Security, 1(1), 16-27.

7- Gopalsamy, Mani, and Khader Basha Dastageer. “The Role of Ethical Hacking and AI in Proactive Cyber Defense: Current Approaches and Future Perspectives.” Int. J. Innov. Sci. Res. Technol 10.2 (2025).

8- Zhang, Noah, Liam Wang, and Isla Wilson. “Explaining the hacking of society’s information systems from the point of view of ethical theories.” International Journal of Ethics and Society 6.2 (2024): 9-19.

9- Admass, Wasyihun Sema, Yirga Yayeh Munaye, and Abebe Abeshu Diro. “Cyber security: State of the art, challenges and future directions.” Cyber Security and Applications 2 (2024): 100031.

10_Adejumo, A., and C. Ogburie. “The role of cybersecurity in safeguarding finance in a digital era.” World Journal of Advanced Research and Reviews 25 (2025).

11_Helwani, Iyad. “Cyberactivism in Syria: Emergence, Transformation, Potentials, and Limitations.” Güvenlik Stratejileri Dergisi 20.48 (2024): 239-263.

12_Kravchenko, Olena, et al. “Cybersecurity in the face of information warfare and cyberattacks.” Multidisciplinary Science Journal 6 (2024).

13_Freberg, Giske Naper. Designing Software to Raise Cyber Security Awareness in Developing Countries. MS thesis. NTNU, 2022.

-

شارك

-

شارك

-

شارك

الجامعة الوطنية الخاصة

مواقع مرتبطة:

للتواصل :

- سوريا - محافظة حماة - الطريق الدولي حمص حماة

- 0096334589094

- 00963335033

- info@wpu.edu.sy